Делая покупки онлайн, общаясь в соцсетях и совершая прочие обыденные вещи в интернете, человек оставляет множество цифровых следов. Эксперты рассказали Sibnet.ru, какие личные данные наиболее востребованы у мошенников и можно ли предотвратить их потерю.

Что такое цифровой след? Это та информация, которую пользователи оставляют о себе интернете – ФИО, контактные данные, сведения о месте жительства, месте работы, личные фото, видео, копии важных документов (паспортов, справок, договоров), переписка с другими людьми.

«Отдельный вклад вносят умные устройства, которые в зависимости от своей функциональности собирают данные, например, о местоположении пользователя. Кроме того, сервисы могут получать информацию об устройстве, с которого человек пользуется интернетом, историю его запросов и так далее. Весь этот объем данных может попасть в руки к злоумышленникам», — говорит руководитель исследовательской группы отдела аналитики информационной безопасности Positive Technologies Екатерина Килюшева.

Какие цифровые следы пригодятся мошенникам?

«Персональные данные, собранные на конкретного человека, достаточно дорого стоят. И чем выше статус человека, тем выше будет цена. С другой стороны, теперь это не только товар, но и путь к тому, чтобы совершить преступление», — отмечает профессор кафедры информационной безопасности ВМК МГУ имени М. В. Ломоносова Александр Грушо.

Наибольшую опасность представляют утечки копий документов, с помощью которых злоумышленник может дистанционно «подтвердить» личность. Например, получив скан паспорта мошенник, имея сообщника в кредитном отделе банка, может оформить кредит. Такая угроза маловероятна, но тем не менее риск существует.

«Возможны и другие виды мошенничества, для примера: регистрация компании или электронного кошелька на имя пользователя, изготовление поддельного паспорта с данными пользователя и фотографией мошенника», — добавляет Килюшева.

Интерес у злоумышленников вызывают и другие данные, например, история маршрутов — «полезная» информация для социальной инженерии (манипулирование людьми для получения данных или вымогательства денег).

«Образец голоса – возможность подделки голоса для социальной инженерии или авторизации в системах, использующих биометрию. Пересылки сканов паспорта – возможность оформления договоров и прохождения верификации», — перечисляет эксперт отдела моделирования и исследования киберугроз НИП «Информазащита» Никита Тихомиров.

Мошенники могут использовать «корреляцию» данных. Противодействовать ей пользователь никак не может.

«Подобная корреляция способна по анализу данных сотовых операторов определить круг общения любого человека, который носит с собой сотовый телефон. Анализ информации из социальных сетей способен определить политические взгляды даже того человека, который сознательно старается их не афишировать», — добавляет технический директор Trend Micro Михаил Кондрашин.

Как удалить личные данные из интернета?

«Никак. Все, что попало в интернет, там остается навсегда. Существует мем по этому поводу. Бейонсе подала в суд и выиграла иск на тему удаления своей неудачной фотографии из интернета. Собственно, это фото несложно найти до сих пор. С другой стороны, есть нормативные акты (GDPR, к примеру) которые явно прописывают "право на забвение", но, давайте, вновь вспомним Бейонсе», — говорит гендиректор Phishman отметил Алексей Горелкин.

Грушо считает, что очень сложно заботится о каждом следе. Проще внимательно относится к тому, кто и с каким вопросом обращается, а также откуда он получил информацию.

«Сразу сможете понять, если собеседник знает о вас больше, чем вы рассказали. Вот такого рода настороженность по отношению к предложениям, которые к вам приходят, действует намного лучше», — советует профессор.

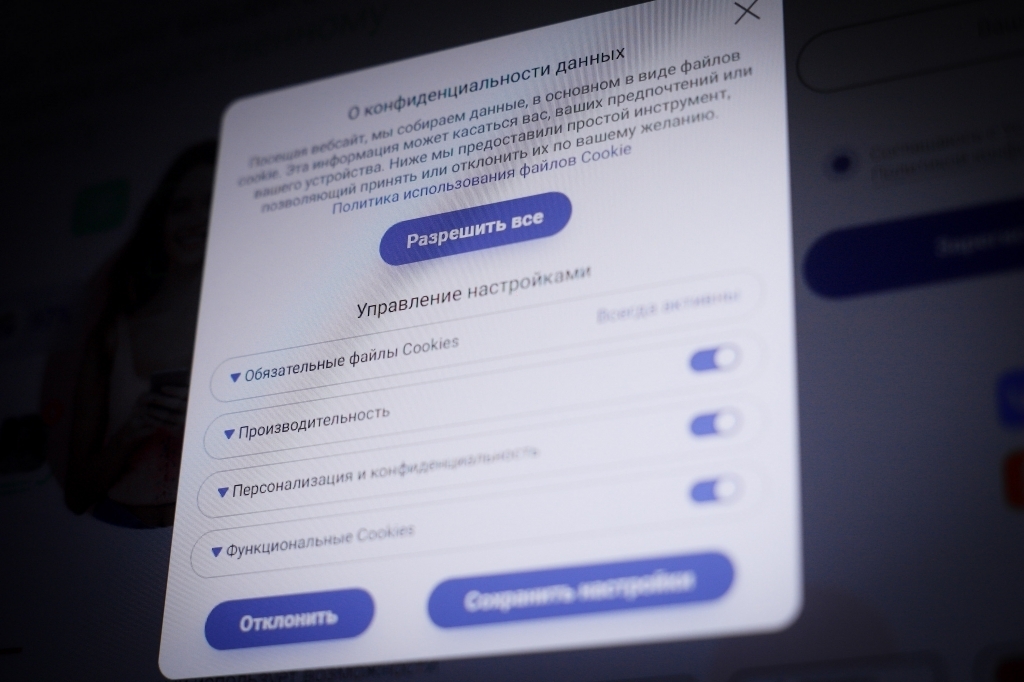

Эксперты сходятся во мнении, что поскольку полностью удалить данные нельзя, нужно внимательнее относится к тому, что делаешь в Сети, а также не игнорировать элементарные способы защиты информации.

Как обезопасить данные?

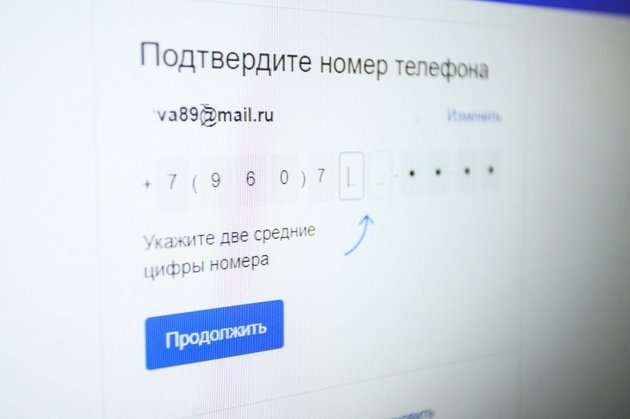

«Злоумышленник может узнать пароль пользователя несколькими способами, к примеру, подобрать пароль, если он недостаточной стойкий, провести фишинговую атаку (получение пароля через сомнительные ссылки в письмах) или установить кейлоггер. Для дополнительной защиты учетной записи рекомендуется использовать двухфакторную аутентификацию», — утверждает Килюшева.

Двухфакторная идентификация — система защита, состоящая из двух частей. В первой логин и пароль, а во второй код, приходящий по почте или смс или биометрические данные.

В этом случае, даже если злоумышленник узнает пароль, он не сможет получить доступ к странице в соцсети или другому сервису.

Грушо считает, что любые способы аутентификации очень уязвимы. Строить хорошие механизмы аутентификации достаточно сложно, кроме того, они предполагают наличие у пользователя определенно рода токенов, которые также могут быть украдены.

«Что касается биометрической аутентификации, там еще хуже. Если у вас какие-то данные используются для аутентификации, то в случае кражи подобной базы данных их нечем будет заменить. Поэтому однофакторная или двухфакторная идентификация — не принципиально, просто будьте более осторожны с информацией. Что остро необходимо передать через глобальную сеть — передавайте. Но если есть данные, которые можно оставить при себе, лучше их не выкладывать», — советует Грушо.

Надо ли регулярно менять пароли?

«Пароли имеют возможность утекать, как по вине пользователя, так по вине компаний или их партнеров, при этом бизнес может скрывать данный инцидент. Также есть вероятность брутфорса (перебора пароля), чего можно избежать путем создания сложного и уникального пароля, разного для каждого сервиса. Можно использовать KeePass для хранения и генерации паролей для сервисов», — говорит Тихомиров.

Грушо добавляет, что для корпоративной почты рекомендуется регулярно менять пароль для входа, к тому же пароли должны быть непростые для подбора.

К ресурсу для простой бытовой переписки можно относиться проще. Новый пароль и аутентификация все равно не являются панацеей от мошенников, считает эксперт.

Часто пароли крадут с помощью фишинга. Поэтому специалисты советуют быть внимательнее, открывая письма в электронной почте, проверять все полученные файлы с помощью антивирусов.

«Не переходите по ссылкам на незнакомые подозрительные сайты. Не загружайте файлы с подозрительных веб-ресурсов или из других неизвестных источников», — отмечает Килюшова.

При вводе данных на сайтах и при проведении онлайн-платежей нужно быть уверенными, что это действительно официальный сайт, а не мошенническая копия.

Безопасно ли хранить данные в «облаках»?

Эксперты считают, что «облака» не отличаются от других мест хранения, и не стоит делить данные на безопасные для хранения в «облаке» и небезопасные. Каждый сам для себя принципиально должен решить, использовать «облака» или нет.

Преимущество облачных хранилищ — доступность данных в любое время из любого места и относительно недорогая цена хранения. Но, с другой стороны, это теоретическая возможность получения доступа к информации для мошенников.

«Я могу вспомнить только один кейс от 2016 года, когда злоумышленники получили логины и пароли пользователей Dropbox. И даже эту проблему (похищение связки "логин/пароль") можно нивелировать двухфакторной аутентификацией. Поэтому сравню хранение данных в «облаке» с хранением денежных средств в банке. Банк могут ограбить? Теоретически да, но на практике это бывает крайне редко», — заключает Горелкин. ХАЙТЕК